sublist3r 사용법

- 모의해킹/정보수집

- 2021. 4. 5.

반응형

Sublist3r은 OSINT를 통해 서브 도메인을 목록화하는 Python 도구로, 사용되는 검색 엔진은 Google, Yahoo, Bing, Baidu, Ask가 있으며, Virustotal, ThreatCroud, Netcraft 등을 사용해 서브 도메인을 목록화한다.

| 짧은 옵션 | 긴 옵션 | 설명 |

| -d | --domain | 서브 도메인을 목록화 시킬 대상의 도메인 |

| -b | --bruteforce | subbrute 무작위 대입 모듈 사용 |

| -p | --ports | 발견된 서브 도메인에 대해 특정 포트 스캔 |

| -v | --verbose | 세부 정보를 실시간으로 출력 |

| -t | --threads | subbrute 모듈 사용 시 무작위 대입에 사용될 스레드 수 |

| -e | --engines | 특정 검색 엔진을 지정이 가능하며, 다수일 경우 쉼표로 구분 ex) -e google,yahoo |

| -o | --output | 결과를 텍스트 파일로 저장 |

| -h | --help | 도움말 출력 |

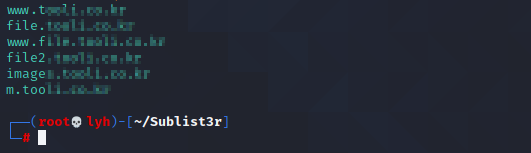

ex) # python3 sublist3r.py -d xxxx.co.kr

명령어 한줄로 서브도메일 나열 확인!

이건 해당 서버가 아니라 검색엔진을 뒤지는 것 이기에 진단서버에 무리가 0.1도 없다

반응형

'모의해킹 > 정보수집' 카테고리의 다른 글

| Netdiscover 사용법 (0) | 2022.03.03 |

|---|---|

| dirbuster (0) | 2022.02.25 |

| how to install subfinder (0) | 2022.02.18 |

| how to install sudomy (0) | 2022.02.17 |